4 Façons de sécuriser vos données

par Jacob Davis | Mis à jour le : 07/15/2015 | Commentaires : 0

Vos données sont précieuses, et parfois cette valeur est réduite si les utilisateurs non autorisés y ont accès. Pour cette raison, les centrales d'acquisition de données Campbell Scientific ont de nombreuses méthodes pour restreindre l'accès à vos données. Cet article donne un aperçu des quatre méthodes disponibles pour sécuriser vos données.

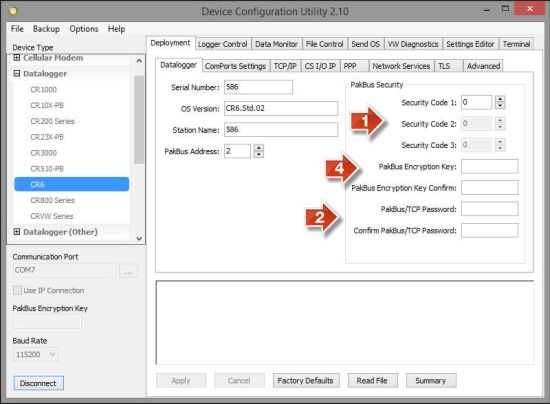

#1 - Codes de sécurités

Le contrôle d'accès le plus élémentaire sur les centrales d'acquisition de données est le code de sécurité. Le code de sécurité est similaire à un code PIN (numéro d'identification personnel) pour déverrouiller votre téléphone cellulaire. La fonctionnalité du Code de sécurité est disponible depuis plus de 20 ans.

Une caractéristique unique des codes de sécurité est que vous pouvez spécifier des codes pour trois niveaux différents de sécurité. Vous pourriez donner un code à votre technicien de terrain qui permet seulement au technicien de visualiser et de recueillir des données. Pour vous-même, vous pourriez avoir le code de niveau le plus élevé, ce qui vous permet de faire des changements de réglage, etc.

Les paramètres du code de sécurité fournissent suffisamment de restrictions d'accès pour de nombreuses situations. Cependant, une personne mal intentionnée peut découvrir un code PIN par une attaque brutale.

Emplacement de trois des paramètres de sécurité dans DevConfig.

#2 - Mot de passe PakBus/TCP

Comme les connexions IP sont devenues très courantes avec nos centrales de mesure, Campbell Scientific a ajouté un mot de passe (Pasword) PakBus/TCP comme moyen d'authentification. Vous utilisez le mot de passe PakBus/TCP comme clé avec une méthode d'authentification propriétaire similaire à CRAM-MD5.

Comme le nom du paramètre l'implique, ce paramètre sécurise uniquement la communication PakBus via les connexions TCP. Il ne contrôle pas l'accès sur une connexion série directe à votre centrale d'acquisition de données.

Bien que l'authentification PakBus/TCP soit pratiquement impossible pour un hacker de le briser, le contenu des paquets PakBus n'est pas chiffré. Une équipe professionnelle de hackers pourrait, en théorie, écouter le trafic IP et essayer de deviner quels sont les numéros de mesures.

#3 - TLS

Une autre forme de sécurité disponible pour les connexions IP est le TLS standard de l'industrie. TLS est le type de sécurité utilisée lorsque vous vous connectez au site Web de votre banque. L'établissement d'une connexion nécessite une authentification et le contenu des paquets de données est crypté. La connexion TLS ne sera pas brisée, sauf si vous utilisez "mot de passe" comme mot de passe.

L'utilisation de TLS est contrôlée par votre programme de centrale de mesure, pas par des paramètres. Si vous avez utilisé EmailSend() ou FTPClient(), vous pouvez avoir utilisé TLS sans le savoir.

TLS est géré par connexion IP individuelle. En raison de la surcharge de traitement, l'utilisation de votre centrale d'acquisition de données en tant que serveur TLS est impraticable. Toutefois, lorsque la centrale de mesure se connecte à un serveur TLS en tant que client, la performance n'est pas trop affectée.

#4 - Clé de chiffrement PakBus

La clé de chiffrement PakBus est l'évolution du code de sécurité. Il nécessite que toutes les communications PakBus de la centrale de mesure soient authentifiées et chiffrées. Le cryptage utilisé est AES-128, qui est accepté comme un standard très sécurisé.

La clé de chiffrement PakBus sécurise à la fois les connexions série directes et les connexions IP. Avec lui, vous avez soit un accès complet ou pas d'accès.

Utilisation de multiples méthodes de sécurité

Il est possible pour vous d'utiliser ces méthodes de sécurité simultanément. Par exemple, pour une sécurité ultime sur les connexions PakBus via IP, vous pouvez activer le code de sécurité, le mot de passe PakBus/TCP et la clé de chiffrement PakBus. C'est trois couches de sécurité ! N'oubliez pas vos mots de passe. Même nos ingénieurs ne pouvaient pas franchir cette sécurité.

Astuce : Tenir compte de la sécurité physique de la centrale de mesure. Il est possible pour une personne bien informée ayant un accès physique à la centrale d'acquisition de données et un CR1000KD d'acquérir un accès complet à l'enregistreur de données.

|

Recommandé pour vous : Lire le FAQ ''Comment rendre les données plus sécurisées sur une centrale de mesure CRBasic PakBus ?” . |

Avez-vous une histoire de sécurité que vous aimeriez partager ? Publiez-la comme commentaire ci-dessous.

A consulter bientôt : Si vous utilisez des cartes mémoire amovibles avec votre centrale de mesure, vous pouvez vous attendre à un prochain article sur l'instruction CRBasic Encryption().

Jacob Davis est un ingénieur qui s'occupe du support technique à la clientèle et de la mise en œuvre chez Campbell Scientific, Inc. Il fournit un soutien technique aux clients et aide à l'intégration des systèmes. Ses spécialités comprennent les communications séries et la programmation avancée des centrales de meure. Jacob possède une maîtrise en hydrologie et a travaillé sur de grands projets d'irrigation avant de venir chez Campbell Scientific, Inc.

Jacob Davis est un ingénieur qui s'occupe du support technique à la clientèle et de la mise en œuvre chez Campbell Scientific, Inc. Il fournit un soutien technique aux clients et aide à l'intégration des systèmes. Ses spécialités comprennent les communications séries et la programmation avancée des centrales de meure. Jacob possède une maîtrise en hydrologie et a travaillé sur de grands projets d'irrigation avant de venir chez Campbell Scientific, Inc.

Commentaires

Please log in or register to comment.